最終更新日:2013年8月31日

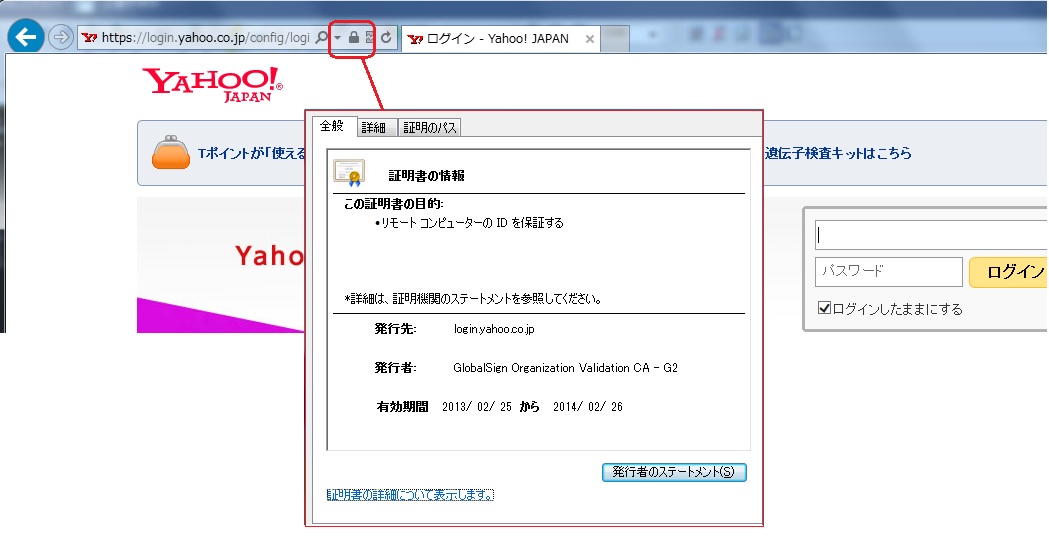

現在、インターネット上での通信の暗号化にはSSL/TLS(Secure Sockets Layer/Transport Layer Security の略)という技術が一般的に使われています。 例えば、WebブラウザでSSLによる暗号化通信を行うサイトに接続すると、次のような鍵のマークが表示され、その鍵マークをクリックするとそのサイトの電子証明書を確認することができます。

電子証明書は、Web以外に例えばメールサーバとのやり取りやVPNによる暗号化通信など色々なところで活躍します。

この証明書を見ると、"login.yahoo.co.jp"というサイト(マシン名)に対して「GlobalSign」という認証局(CA)が2014/02/26まで有効な証明を発行していることが判ります。認証局はセキュリティを扱うに相応しいと判断された企業が行っており、国内では"ベリサイン:verisign"や"セコム:secomtrust"といったところが有名かと思います。(これ以外にもCAを行っている企業はたくさんあり、証明書の発行料金などかなり幅があるので利用目的に即したCAから電子証明書を発行して貰うと良いでしょう。 また、これらのグローバル認証局を使わないで自分の組織内だけに有効な自己認証局(CA)を構築して、自分で電子証明書(俗に”オレオレ証明書”とも言う)を発行する場合もあります。

電子証明書を使うの目的は、そのサイトが信用できるサイトである事をCAに認めてもらい、その証明書によって暗号化通信に使われる公開鍵を作成することです。 Linux (UNIX) ではこのSSLのための実装として、OpenSSLというソフトを利用することが一般的になっています。

以下では、CAからサーバ証明書を入手するための手順とその操作を説明します。

Copyright© 1998-2013 ROBATA.ORG